Comparativa de sistemas de control de acceso: tarjetas RFID, huella digital, reconocimiento facial, credenciales móviles. Costos, ventajas y cómo integrarlos con tu seguridad física.

¿Por qué invertir en control de acceso electrónico?

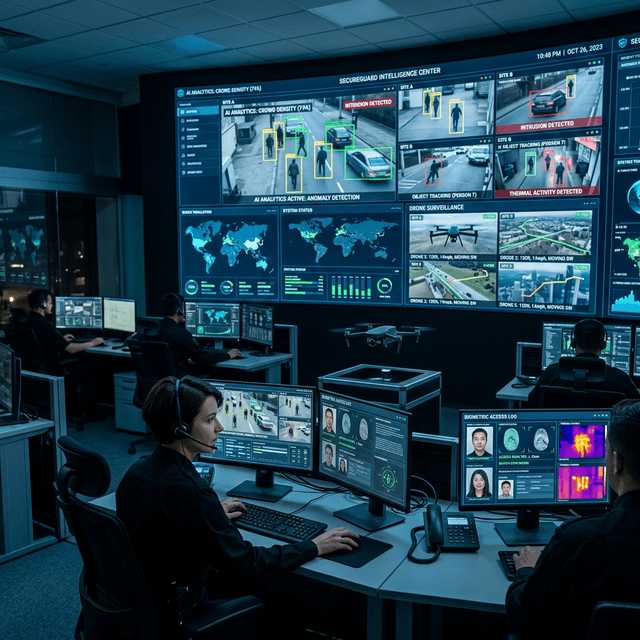

La tecnología de control de acceso para empresas es la evolución natural de las llaves y los guardias en caseta. Un sistema de control de acceso electrónico hace algo que un guardia solo no puede: registrar con precisión absoluta quién entró, a qué área, a qué hora, y cuánto tiempo permaneció. Este registro no solo mejora la seguridad sino que se convierte en evidencia ante robos, en herramienta de gestión para recursos humanos, y en requisito de cumplimiento normativo para industrias reguladas.

En México, la adopción de control de acceso electrónico ha crecido significativamente en los últimos años, impulsada por la reducción de costos de la tecnología, la creciente preocupación por la seguridad patrimonial, y los requisitos de certificaciones internacionales (ISO 27001 para seguridad de la información, C-TPAT para cadena de suministro, PCI-DSS para manejo de datos de tarjetas). Si tu empresa opera con guardias de seguridad, el control de acceso electrónico no los reemplaza: los complementa y potencia.

Tipos de control de acceso: comparativa tecnológica

El mercado ofrece múltiples tecnologías, cada una con su perfil de costo, seguridad y conveniencia. Aquí las principales opciones disponibles en México:

Tarjetas de proximidad y llaveros RFID

La tecnología más madura y extendida. Una tarjeta o llavero con un chip RFID se acerca al lector y la puerta se desbloquea. Ventajas: bajo costo por credencial, fácil de implementar, funciona con cualquier usuario sin importar condición física. Desventajas: las tarjetas se pueden prestar, perder o clonar (las de tecnología antigua como HID Prox son especialmente vulnerables a clonación).

- Costo del lector por puerta: $3,000 - $8,000 MXN.

- Costo por tarjeta/llavero: $50 - $200 MXN.

- Panel controlador (para 2-4 puertas): $5,000 - $15,000 MXN.

- Nivel de seguridad: Medio. Suficiente para oficinas generales, áreas comunes y estacionamientos.

Teclado con código PIN

El usuario ingresa un código numérico en un teclado para desbloquear el acceso. Es la tecnología más económica pero también la menos segura: los códigos se comparten, se observan y se olvidan. Funciona bien como complemento (tarjeta + PIN para autenticación de dos factores) pero no se recomienda como único control.

- Costo del teclado por puerta: $1,500 - $4,000 MXN.

- Costo por usuario: $0 (solo se asigna un código).

- Nivel de seguridad: Bajo como control único. Medio como segundo factor.

Huella digital (biometría dactilar)

El sistema biométrico más extendido en México. El lector captura la huella del usuario y la compara contra una base de datos registrada. La huella es única e intransferible: no se puede prestar ni clonar (salvo ataques muy sofisticados). Es el estándar de facto para plantas industriales, almacenes y corporativos que necesitan verificar que quien entra es realmente quien dice ser.

- Costo del lector por puerta: $5,000 - $15,000 MXN.

- Costo por usuario: $0 (registro de huella en el sistema).

- Nivel de seguridad: Alto. La huella no se puede transferir entre personas.

- Limitaciones: No funciona bien con huellas dañadas (trabajadores manuales, químicos), manos mojadas o sucias, o en ambientes con mucho polvo. Post-pandemia, algunos usuarios prefieren opciones sin contacto.

Reconocimiento facial

La tecnología biométrica sin contacto más avanzada. Una cámara captura el rostro del usuario y lo compara contra la base de datos en milisegundos. Es rápida, sin contacto, y difícil de engañar con las versiones modernas que detectan fotografías y máscaras. Sin embargo, su implementación en México está sujeta a la Ley Federal de Protección de Datos Personales en Posesión de Particulares (LFPDPPP), que clasifica los datos biométricos como sensibles.

- Costo del lector/cámara por puerta: $15,000 - $40,000 MXN.

- Costo por usuario: $0 (registro facial en el sistema).

- Nivel de seguridad: Muy alto.

- Requisitos legales: Aviso de privacidad específico, consentimiento expreso del usuario, medidas reforzadas de protección de la base de datos biométrica.

Para un análisis más amplio de las tendencias tecnológicas en seguridad, consulta nuestro artículo sobre tecnología en seguridad privada.

Credenciales móviles (smartphone)

El usuario utiliza su teléfono como credencial de acceso, generalmente a través de Bluetooth Low Energy (BLE) o NFC. Es la tendencia más reciente y está ganando terreno en corporativos modernos. Ventajas: el usuario siempre lleva su teléfono, se puede revocar remotamente sin recuperar una tarjeta física, y se integra con apps corporativas.

- Costo del lector por puerta: $8,000 - $20,000 MXN.

- Costo por licencia de usuario: $100 - $500 MXN anuales (modelo de suscripción).

- Nivel de seguridad: Alto (requiere desbloqueo del teléfono + proximidad).

- Limitaciones: Requiere que todos los usuarios tengan smartphone. No funciona si el teléfono se queda sin batería.

Recibe asesoría de empresas de seguridad con experiencia en control de acceso. Solicitar cotización gratuita →

Costos totales de implementación por tamaño de empresa

El costo total de un sistema de control de acceso depende del número de puertas controladas, la tecnología elegida, y si incluye integración con otros sistemas (CCTV, alarmas, tiempo y asistencia). Estos son rangos referenciales para el mercado mexicano:

Sistema básico ($15,000 - $40,000 MXN instalación)

Ideal para: oficinas pequeñas, consultorios, locales comerciales con 1-3 puertas controladas.

- 1-3 lectores de tarjeta RFID o teclado + tarjeta.

- Panel controlador básico.

- Cerraduras electromagnéticas o eléctricas.

- Software de gestión local (sin nube).

- 50-100 tarjetas de proximidad.

Sistema intermedio ($40,000 - $100,000 MXN instalación)

Ideal para: corporativos medianos, clínicas, escuelas privadas con 4-10 puertas controladas.

- 4-10 lectores biométricos (huella) o RFID de alta seguridad.

- Panel controlador con capacidad de expansión.

- Integración con CCTV (cámara asociada a cada punto de acceso).

- Software de gestión en la nube con acceso remoto.

- Módulo de gestión de visitantes.

- Reportes de tiempo y asistencia.

Sistema enterprise ($100,000+ MXN instalación)

Ideal para: corporativos grandes, plantas industriales, hospitales, centros de distribución con 10+ puertas y múltiples niveles de acceso.

- 10+ lectores con combinación de tecnologías (biometría en zonas críticas, tarjeta en zonas generales).

- Integración completa con CCTV, alarmas, detección de intrusos y sistema de gestión de edificios (BMS).

- Credenciales móviles para ejecutivos.

- Anti-passback (evita que una credencial ingrese dos veces sin haber salido).

- Gestión de visitantes con pre-registro, escaneo de identificación y credencial temporal con foto.

- Dashboard de analítica con ocupación en tiempo real por zona.

Para una referencia más amplia de costos en seguridad, consulta nuestra guía de precios de seguridad privada.

Cloud vs. on-premise: ¿dónde viven tus datos?

Una decisión clave al implementar un sistema de control de acceso es si la gestión será en la nube (cloud) o local (on-premise). Cada modelo tiene implicaciones en costo, seguridad y flexibilidad:

- On-premise (servidor local): El software y la base de datos se instalan en un servidor dentro de tus instalaciones. Ventajas: control total de los datos, funciona sin internet, no dependes de un proveedor de nube. Desventajas: costo inicial más alto, necesitas personal de TI para mantenimiento, actualización manual del software, acceso remoto limitado.

- Cloud (nube): El software se ejecuta en servidores del proveedor y accedes vía navegador o app. Ventajas: menor inversión inicial (modelo SaaS con mensualidad), actualizaciones automáticas, acceso desde cualquier lugar, escalabilidad inmediata. Desventajas: dependencia de internet, datos en servidores de terceros (revisa el contrato de privacidad), costo recurrente que puede superar al on-premise en el largo plazo.

- Modelo híbrido: Controladores locales que operan independientemente de internet (para que las puertas sigan funcionando si se cae la conexión), pero con sincronización en la nube para gestión centralizada y acceso remoto. Es el modelo que ofrece la mejor combinación de confiabilidad y conveniencia.

Integración con CCTV y gestión de visitantes

Un sistema de control de acceso aislado cubre una parte del problema. Su verdadero potencial se libera cuando se integra con otros sistemas de seguridad:

- Integración con CCTV: Cada evento de acceso (ingreso o intento rechazado) se vincula automáticamente con el clip de video de la cámara más cercana. Esto elimina la necesidad de buscar manualmente en horas de grabación cuando se investiga un incidente.

- Gestión de visitantes: Un módulo de visitantes permite el pre-registro en línea, la verificación de identidad al llegar (escaneo de INE), la impresión de credencial temporal con foto, y la notificación automática al anfitrión. El registro se mantiene para auditoría.

- Tiempo y asistencia: El mismo lector que controla el acceso registra la hora de entrada y salida de los empleados, eliminando los relojes checadores separados y proporcionando datos precisos para nómina.

- Sistema de alarma: Si se detecta un acceso forzado (puerta abierta sin credencial) o un intento con credencial no autorizada, el sistema genera una alarma en la central de monitoreo y activa las cámaras correspondientes.

Antes de comprar equipo, define cuántas puertas necesitas controlar, qué nivel de seguridad requiere cada una, y si necesitas integración con CCTV. Una consultoría en seguridad puede diseñar el sistema óptimo y evitar gastos innecesarios.

Control de acceso y seguridad humana: el complemento perfecto

Un error frecuente es pensar que instalar control de acceso electrónico elimina la necesidad de guardias de seguridad. En realidad, la combinación de ambos es lo que produce resultados. El sistema electrónico verifica identidades y registra eventos de forma precisa; el guardia agrega la capacidad de evaluar situaciones, responder ante emergencias, y manejar excepciones que ningún sistema automatizado puede resolver.

Escenarios donde el guardia complementa al sistema electrónico:

- Un visitante inesperado que no está pre-registrado pero tiene una reunión legítima.

- Un empleado que olvidó su credencial y necesita acceso verificando su identidad de otra forma.

- Un intento de acceso forzado que requiere intervención física inmediata.

- La recepción de paquetería y entregas que no pueden procesarse con un lector.

- La respuesta ante una alarma de incendio que requiere evacuación guiada.

Las mejores empresas de seguridad del directorio de MercadoSeguridad.mx ofrecen servicios que integran guardias con tecnología de control de acceso, proporcionando una solución completa.

Marcas y proveedores en el mercado mexicano

El mercado mexicano de control de acceso está dominado por marcas internacionales con distribución local. Algunas de las más establecidas incluyen:

- HID Global: Líder mundial en credenciales y lectores. Su línea iCLASS SE es el estándar corporativo más extendido en México.

- ZKTeco: Marca china con fuerte presencia en el mercado mexicano por su relación precio-calidad en biometría. Popular en PyMEs y manufactura.

- Suprema: Marca coreana especializada en biometría de alta gama (huella, facial, iris). Presencia creciente en corporativos de nivel enterprise.

- CDVI: Marca francesa con soluciones de control de acceso robustas y distribución consolidada en México a través de integradores locales.

- Hikvision / Dahua: Marcas chinas conocidas por CCTV que han expandido su portafolio a control de acceso con reconocimiento facial integrado a precios competitivos.

La selección de marca debe basarse en la disponibilidad de soporte técnico local, la compatibilidad con sistemas existentes, y la escalabilidad futura. Un integrador de seguridad certificado puede orientarte en la selección.

Normativa mexicana relevante para control de acceso

Antes de implementar un sistema de control de acceso, especialmente uno biométrico, es importante conocer el marco regulatorio aplicable en México:

- Ley Federal de Protección de Datos Personales en Posesión de Particulares (LFPDPPP): Los datos biométricos (huella, reconocimiento facial, iris) son datos sensibles. Requieren: aviso de privacidad específico, consentimiento expreso de cada usuario, medidas reforzadas de seguridad para la base de datos, y notificación al INAI en caso de vulneración. El incumplimiento genera multas de hasta $98 millones MXN.

- Ley Federal del Trabajo: El uso de sistemas de biometría para control de asistencia y acceso debe ser informado a los empleados y no puede usarse como único mecanismo disciplinario. Las discrepancias en el registro deben tener un proceso de aclaración documentado.

- NOM-157-SCFI-2005 (Servicios de seguridad privada): Aunque no regula directamente el control de acceso, establece estándares para la integración de tecnología en servicios de seguridad privada.

- Certificaciones sectoriales: Para industrias como manufactura de exportación (IMMEX), logística (C-TPAT), financiera (PCI-DSS) y salud (NOM de hospitales), el control de acceso con registro electrónico es frecuentemente un requisito de certificación. Implementar el sistema correcto desde el inicio evita reinstalaciones costosas.

Si tu sistema de control de acceso incluirá reconocimiento facial o huella digital para más de 50 personas, considera contratar una asesoría jurídica breve de un especialista en protección de datos para revisar tu aviso de privacidad y tus políticas internas. El costo de la asesoría (generalmente $5,000-$15,000 MXN) es insignificante comparado con el riesgo de una multa del INAI.

KPIs y métricas para sistemas de control de acceso

Una vez implementado el sistema, estos son los indicadores que debes monitorear para asegurarte de que está cumpliendo su función:

- Tasa de rechazo falso (FRR - False Rejection Rate): Porcentaje de usuarios legítimos que el sistema rechaza. Para biometría bien calibrada: <1%. Una FRR alta genera frustración y hace que los usuarios busquen formas de eludir el sistema.

- Tasa de aceptación falsa (FAR - False Acceptance Rate): Porcentaje de personas no autorizadas que el sistema acepta. Para sistemas de alta seguridad: <0.001%. Una FAR alta es una vulnerabilidad de seguridad directa.

- Intentos de acceso rechazados (mensual): El número de intentos fallidos por zona y por horario revela patrones de comportamiento sospechoso. Un incremento repentino en intentos fallidos en una zona específica puede indicar un intento de intrusión sistemático.

- Tiempo de procesamiento por usuario: El tiempo máximo aceptable por persona en un punto de acceso de alto flujo es de 3-5 segundos. Si el sistema es más lento, genera cuellos de botella que frustran a los usuarios y reducen la seguridad (puertas sostenidas abiertas).

- Disponibilidad del sistema: El porcentaje de tiempo que el sistema está operativo y funcional. Meta: ≥99.5% (menos de 44 horas de downtime al año). Los sistemas con SLA de disponibilidad documentados son preferibles.

Plan de implementación por etapas: cómo escalar sin disrupciones

Para empresas que quieren modernizar su control de acceso sin interrumpir operaciones, una implementación por etapas es la estrategia más efectiva:

- Etapa 1 — Acceso principal y estacionamiento: Empieza por el acceso más crítico y visible. Implementa el lector de tarjeta o biometría en la entrada principal y el control vehicular. Costo típico: $20,000 - $50,000 MXN. Duración de implementación: 1-2 semanas.

- Etapa 2 — Áreas sensibles internas: Extiende el control a zonas de alto valor: sala de servidores, almacén, caja, laboratorio. Costo adicional: $15,000 - $40,000 MXN por zona. Los accesos internos pueden usar tecnología más económica (tarjetas) mientras la entrada principal usa biometría.

- Etapa 3 — Integración con CCTV y RRHH: Conecta el sistema de control de acceso con las cámaras existentes y con el sistema de nómina. Esta etapa puede ser inmediata o diferida según el presupuesto. Costo de integración: $10,000 - $30,000 MXN.

- Etapa 4 — Gestión de visitantes y credenciales móviles: Implementa el módulo de visitantes con pre-registro y credenciales temporales. Si la tecnología lo permite, migra a credenciales móviles para ejecutivos y personal de mayor riesgo de pérdida de tarjeta.

Para cada etapa, trabaja con un integrador del directorio de empresas de seguridad que pueda garantizar la compatibilidad de los sistemas entre etapas y proporcionar soporte técnico durante el ciclo de vida del sistema.

Siguiente paso: cotiza tu sistema

La implementación de un sistema de control de acceso es una inversión que protege tu patrimonio, mejora la gestión de tu personal y cumple con requisitos normativos. No tiene que ser todo de golpe: puedes empezar con los accesos más críticos y expandir gradualmente.

Para obtener una propuesta a la medida, solicita cotizaciones gratuitas a través de nuestra plataforma. Los proveedores del directorio de empresas de seguridad incluyen integradores con experiencia en diseño e instalación de sistemas de control de acceso. Aplica los criterios de nuestra guía para elegir empresa de seguridad privada para seleccionar al mejor proveedor.

Recibe propuestas de integradores de seguridad con experiencia en control de acceso. Solicitar cotización gratuita →

Para entender cómo el control de acceso se integra con una estrategia de seguridad más amplia, consulta nuestro artículo sobre monitoreo y alarmas para empresas y hogares.

Compartir este artículo