De la videoanalítica con IA a los drones de vigilancia: las tecnologías que están transformando la seguridad privada en México.

La convergencia entre tecnología y seguridad física

La seguridad privada en México está dejando de ser un servicio basado exclusivamente en personal armado y casetas de vigilancia. Las empresas que lideran el mercado —y las que encontrarás en nuestro directorio de empresas de seguridad— están integrando tecnología de forma cada vez más sofisticada para complementar, no reemplazar, la presencia humana.

Este artículo analiza las tecnologías que ya están disponibles y operativas en el mercado mexicano, sus aplicaciones prácticas, sus limitaciones legales y cómo evaluar si vale la pena integrarlas a tu esquema de seguridad.

El mercado global de tecnología para seguridad física superó los 45,000 millones de dólares en 2024 y se proyecta que alcance los 75,000 millones para 2029. En México, el segmento tecnológico dentro de la seguridad privada crece a una tasa anual del 12-15%, impulsado por la demanda de los sectores industrial, corporativo y residencial premium. Esta transición representa tanto una oportunidad como un reto: más tecnología disponible, pero también más criterios de evaluación para el comprador.

El contexto mexicano: por qué la tecnología se acelera ahora

Tres factores estructurales están acelerando la adopción tecnológica en la seguridad privada mexicana:

- Costos laborales crecientes: Los incrementos al salario mínimo de los últimos años —que subieron más del 200% en términos nominales entre 2018 y 2025— elevan el costo del personal y hacen que las soluciones tecnológicas sean comparativamente más atractivas. Para empresas de seguridad industrial con grandes plantillas de guardias, la tecnología reduce la dependencia de personal en tareas de vigilancia rutinaria.

- Conectividad y nube: La expansión de la cobertura 4G/5G en las principales ciudades industriales y la reducción de costos de almacenamiento en la nube ha democratizado el acceso a plataformas de videovigilancia y monitoreo que antes requerían infraestructura local costosa.

- Presión de aseguradoras: Las compañías de seguros en México están comenzando a ofrecer descuentos en primas a empresas que implementan sistemas de videovigilancia verificable, control de acceso biométrico y monitoreo IoT. Esto crea un incentivo financiero directo para adoptar tecnología.

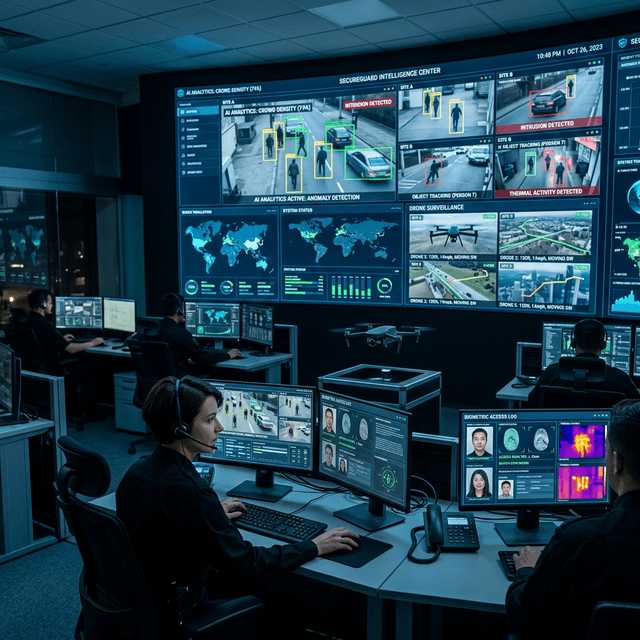

Videoanalítica con inteligencia artificial

La videoanalítica basada en IA ha pasado de ser una promesa a una herramienta funcional que empresas de monitoreo y alarmas ya ofrecen en México. En lugar de depender de un operador humano que vigile decenas de pantallas simultáneamente, los algoritmos de visión por computadora pueden:

- Detectar intrusiones en zonas restringidas con mayor precisión que los sensores de movimiento tradicionales, reduciendo falsos positivos hasta en un 80%.

- Identificar objetos abandonados en espacios públicos o corporativos.

- Analizar patrones de comportamiento sospechoso como merodeo, congregación inusual o movimientos erráticos.

- Conteo de personas en tiempo real para control de aforo en eventos y centros comerciales.

Para empresas que necesitan seguridad para eventos o seguridad corporativa, la videoanalítica ofrece un salto cualitativo en la capacidad de vigilancia sin multiplicar el número de operadores.

Casos de uso probados en México

La videoanalítica con IA no es ciencia ficción: ya opera en instalaciones concretas en el país:

- Parques industriales en el Bajío (Querétaro, Guanajuato, San Luis Potosí): Empresas del sector automotriz y aeroespacial implementan videoanalítica para detectar intrusiones perimetrales fuera de horario laboral, reduciendo el número de guardias nocturnos necesarios sin comprometer la cobertura.

- Centros comerciales en CDMX y Guadalajara: Algoritmos de conteo de personas en tiempo real y detección de merodeo en estacionamientos y tiendas ancla.

- Fraccionamientos residenciales: Reconocimiento automático de placas vehiculares integrado con el control de acceso, eliminando la necesidad del guardia para abrir la barrera de vehículos registrados.

Al evaluar un proveedor de monitoreo y alarmas, pregunta específicamente si su plataforma de videoanalítica está entrenada con datos relevantes para el contexto mexicano o si es un sistema importado sin adaptación local.

Reconocimiento facial: utilidad y marco legal

El reconocimiento facial es una de las tecnologías más controvertidas en seguridad. En México, su uso está sujeto a la Ley Federal de Protección de Datos Personales en Posesión de Particulares (LFPDPPP), que clasifica los datos biométricos como datos personales sensibles.

Esto implica que cualquier empresa que implemente reconocimiento facial debe:

- Obtener el consentimiento expreso e informado de las personas cuyo rostro será capturado y procesado.

- Contar con un aviso de privacidad que especifique la finalidad del tratamiento biométrico.

- Implementar medidas de seguridad reforzadas para proteger la base de datos biométrica.

- Permitir el ejercicio de derechos ARCO (Acceso, Rectificación, Cancelación y Oposición).

En la práctica, esto limita el uso de reconocimiento facial a entornos controlados como accesos corporativos donde el personal consiente el uso de sus datos, pero lo hace inviable para vigilancia masiva en espacios públicos. Si tu empresa de consultoría en seguridad te recomienda esta tecnología, asegúrate de que incluya la asesoría legal en protección de datos.

Alternativas al reconocimiento facial para control de acceso

Para organizaciones que necesitan control de acceso biométrico sin la carga regulatoria del reconocimiento facial, existen alternativas igualmente efectivas con menor complejidad legal:

| Tecnología | Precisión | Costo relativo | Complejidad legal (LFPDPPP) | Contexto ideal |

|---|---|---|---|---|

| Reconocimiento facial | Muy alta | Alto | Alta (datos sensibles) | Entornos de muy alta seguridad con consentimiento explícito |

| Huella dactilar | Alta | Bajo | Alta (datos sensibles) | Plantas industriales, corporativos |

| Reconocimiento de iris | Muy alta | Alto | Alta (datos sensibles) | Zonas de máxima seguridad |

| Palma vascular | Alta | Medio-alto | Alta (datos sensibles) | Hospitales, laboratorios, instalaciones post-pandemia |

| Tarjeta RFID + PIN | Media | Bajo | Baja | Oficinas y comercios con alta rotación de personal |

| Reconocimiento de placa vehicular | Alta | Medio | Media | Estacionamientos corporativos y fraccionamientos |

Drones de vigilancia: ojos en el cielo

Los drones o vehículos aéreos no tripulados (VANT) se han convertido en una herramienta eficaz para la vigilancia de grandes perímetros industriales, parques logísticos y terrenos extensos donde los rondines a pie resultan insuficientes. En México, su uso comercial requiere autorización de la Agencia Federal de Aviación Civil (AFAC) y cumplir con la normativa NOM-107-SCT3.

Aplicaciones prácticas en seguridad privada:

- Vigilancia perimetral automatizada: Drones con rutas preprogramadas que patrullan el perímetro de plantas industriales en Monterrey o Querétaro durante horarios nocturnos.

- Respuesta rápida ante alarmas: Un dron puede llegar a un punto de intrusión en segundos y transmitir video en vivo al centro de monitoreo antes de que el equipo de reacción llegue al sitio.

- Inspección de infraestructura: Revisión de cercas perimetrales, techos y puntos ciegos sin exponer al personal.

La principal limitación sigue siendo la autonomía de vuelo (30-45 minutos en promedio) y la regulación del espacio aéreo, especialmente cerca de aeropuertos. Sin embargo, los modelos con estación de carga automática ya permiten operaciones casi continuas en instalaciones de seguridad industrial.

Regulación de drones para seguridad privada en México

Si tu proveedor de seguridad propone integrar drones, verifica que cumplan con la regulación vigente:

- Registro AFAC: Todo dron de uso comercial debe estar registrado ante la Agencia Federal de Aviación Civil. El registro es por aeronave, no por empresa.

- Peso y categoría: Los drones se clasifican por peso. Los de más de 250 gramos (la mayoría de los comerciales) requieren registro y seguro de responsabilidad civil aeronáutica.

- Restricciones de vuelo nocturno: El vuelo nocturno requiere autorización específica de la AFAC. Verifica que el proveedor tenga esta autorización si ofrece vigilancia nocturna con drones.

- Zonas prohibidas: Espacio aéreo alrededor de aeropuertos (radio de 9 km), zonas militares, instalaciones gubernamentales y áreas protegidas tienen restricciones especiales.

- Privacidad y LFPDPPP: Las imágenes captadas por drones de personas identificables son datos personales. El proveedor debe tener un protocolo de manejo y eliminación de datos.

Encuentra empresas que integran tecnología avanzada con seguridad física. Solicitar cotización gratuita →

Control de acceso biométrico

Más allá del reconocimiento facial, los sistemas de control de acceso han incorporado tecnologías biométricas que sí son ampliamente adoptadas en México:

- Huella digital: El sistema biométrico más maduro y económico. Estándar en plantas industriales y corporativos.

- Reconocimiento de iris: Mayor precisión que la huella, cada vez más accesible en costo. Ideal para zonas de alta seguridad.

- Reconocimiento de palma vascular: Sin contacto y difícil de falsificar. Ganando terreno en el mercado mexicano post-pandemia.

La integración de estos sistemas con los guardias intramuros es fundamental: la tecnología valida la identidad y el guardia verifica visualmente. Ningún sistema biométrico es infalible por sí solo.

Integración de control de acceso con sistemas de seguridad

El verdadero valor del control de acceso biométrico se libera cuando se integra con otros sistemas de seguridad. Las integraciones más importantes a evaluar son:

- Integración con CCTV: Al momento de una negación de acceso, el sistema dispara automáticamente la grabación de la cámara más cercana. Esto elimina la necesidad de revisar horas de video para encontrar el incidente.

- Integración con sistema de alarmas: Un intento de acceso fallido reiterado puede disparar una alerta al centro de monitoreo sin intervención humana.

- Integración con nómina y asistencia: El mismo sistema que controla el acceso registra las entradas y salidas del personal, integrando la información con el sistema de nómina.

- API con plataforma de visitantes: Visitantes registrados previamente reciben un código temporal que el sistema de control de acceso valida automáticamente, agilizando la recepción.

IoT y sensores inteligentes

El Internet de las Cosas (IoT) permite crear redes de sensores que detectan intrusiones, incendios, fugas, vibraciones y condiciones ambientales anómalas. En seguridad privada, los sensores IoT se integran con plataformas de monitoreo centralizadas que correlacionan datos de múltiples fuentes para reducir falsas alarmas y priorizar alertas reales.

Para fraccionamientos con seguridad residencial, los sensores perimetrales inteligentes combinados con cámaras de videoanalítica ofrecen una capa de protección que antes solo estaba al alcance de instalaciones corporativas de gran tamaño.

Tipos de sensores IoT aplicados a seguridad privada

| Tipo de sensor | Aplicación principal | Integración recomendada | Costo aproximado de instalación |

|---|---|---|---|

| Sensor de movimiento PIR | Detección de intrusión nocturna | CCTV + alarma sonora | $500 - $2,000 MXN por punto |

| Sensor de rotura de vidrio | Perimetral en ventanas y puertas | Alarma + notificación celular | $800 - $3,000 MXN por punto |

| Sensor de vibración/impacto | Detección en cercas perimetrales | Videoanalítica + central de monitoreo | $1,500 - $5,000 MXN por zona |

| Sensor de temperatura/humo | Prevención de incendios | Alarma + protocolo de evacuación | $600 - $2,500 MXN por punto |

| Sensor de gas | Instalaciones industriales con riesgo químico | SCADA + alerta inmediata | $2,000 - $8,000 MXN por punto |

| Sensor de inundación | Centros de datos, sótanos | Corte de suministro eléctrico + alerta | $500 - $1,500 MXN por punto |

Plataformas de monitoreo en la nube

Las plataformas de monitoreo basadas en la nube permiten centralizar la información de múltiples ubicaciones en un solo dashboard: cámaras de CCTV, alarmas, controles de acceso, GPS de vehículos y cuerpo de guardia, botones de pánico y sensores IoT. La ventaja principal es la escalabilidad: puedes agregar ubicaciones sin invertir en infraestructura de servidores local.

Empresas con operaciones en varias ciudades —por ejemplo, con plantas en CDMX, Guadalajara y Tijuana— se benefician enormemente de la visibilidad unificada que ofrecen estas plataformas.

Criterios para evaluar una plataforma de monitoreo en la nube

No todas las plataformas son iguales. Al evaluar la madurez tecnológica de un proveedor de monitoreo y alarmas, pregunta por estos criterios específicos:

- Disponibilidad (uptime): ¿Cuál es el SLA de disponibilidad de la plataforma? El estándar mínimo es 99.5% (menos de 44 horas de inactividad al año). Los mejores proveedores ofrecen 99.9%.

- Redundancia: ¿La plataforma tiene centros de datos redundantes? Si el servidor principal falla, ¿cuánto tarda en activarse el servidor de respaldo?

- Cifrado de datos en tránsito y en reposo: Las imágenes de CCTV y los registros de acceso son datos sensibles. Verifica que la plataforma use cifrado AES-256 o equivalente.

- Retención de video: ¿Cuántos días de video almacena la plataforma incluida en la tarifa? El estándar para uso corporativo es 30 días; para instalaciones de alta seguridad, 90 días.

- Acceso del cliente: ¿El cliente puede acceder a la plataforma en tiempo real desde cualquier dispositivo? ¿Tiene acceso a reportes históricos de incidentes?

- Cumplimiento normativo: Para empresas con operaciones transfronterizas, verifica que la plataforma cumpla con los requerimientos de localización de datos en México si aplica.

Body cameras y GPS para personal operativo

Las cámaras corporales (body cameras) para guardias de seguridad y los dispositivos GPS de rastreo son herramientas de supervisión y evidencia cada vez más comunes. Las body cameras protegen tanto al cliente como al guardia: documentan incidentes, disuaden comportamientos indebidos y proporcionan evidencia en caso de reclamaciones. El GPS permite verificar que los rondines se realicen según la ruta y horario acordados.

Al negociar tu contrato de seguridad, pregunta si el proveedor equipa a su personal con estas herramientas y si te proporcionan acceso al historial de grabaciones y rutas.

Body cameras: aspectos legales y operativos en México

El uso de cámaras corporales en seguridad privada no está regulado de forma específica en México, pero aplican principios generales de la LFPDPPP cuando se capturan imágenes de personas identificables. Los puntos clave a definir con tu proveedor son:

- Quién es dueño de las grabaciones: El cliente, la empresa de seguridad o ambas partes. Defínelo en el contrato.

- Período de retención: Cuántos días se conservan las grabaciones antes de ser eliminadas.

- Acceso a las grabaciones: ¿Puede el cliente solicitar una grabación específica ante un incidente? ¿En qué plazo?

- Uso de las grabaciones en procesos legales: ¿La empresa de seguridad colaborará entregando grabaciones ante requerimiento de autoridad competente?

- Activación de la cámara: ¿La cámara graba continuamente o solo se activa ante un incidente? La grabación continua tiene mayores implicaciones de privacidad y almacenamiento.

Inteligencia artificial predictiva: la siguiente frontera

Más allá de las tecnologías ya operativas, existe una generación de herramientas emergentes que algunos proveedores de seguridad en México están comenzando a adoptar:

- Análisis predictivo de riesgos: Plataformas que correlacionan datos históricos de incidentes (robo, vandalismo, accidentes) con variables como hora del día, día de la semana, condiciones climáticas y eventos locales para predecir momentos y zonas de mayor riesgo. Permite redistribuir los recursos de seguridad de forma proactiva en lugar de reactiva.

- Reconocimiento de vehículos de alto riesgo: Cruce automático de placas con bases de datos de vehículos reportados como robados o vinculados a incidentes previos en la instalación.

- Análisis de sentimiento y stress en accesos: Sistemas experimentales que detectan indicadores de estrés o comportamiento inusual en personas que acceden a instalaciones de alta seguridad.

- Digital twins de instalaciones: Réplicas digitales tridimensionales de una instalación que permiten simular escenarios de evacuación, calcular zonas de cobertura óptima de cámaras y planificar la respuesta ante incidentes antes de que ocurran.

Si tu empresa de consultoría en seguridad no menciona estas tendencias al hacer una evaluación de riesgos, puede que su visión tecnológica esté desactualizada.

Cómo evaluar la madurez tecnológica de un proveedor

Al explorar el directorio de empresas de seguridad y solicitar propuestas, usa este framework para evaluar la madurez tecnológica de cada proveedor:

| Nivel de madurez | Características | Qué esperar |

|---|---|---|

| Básico | Reportes en papel, sin GPS, sin plataforma digital | Servicio de bajo costo, baja transparencia, difícil de auditar |

| En transición | GPS básico, reportes por WhatsApp o correo, CCTV analógico | Mejora progresiva, pero procesos inconsistentes |

| Digitalizado | Plataforma de reportes, GPS en tiempo real, CCTV IP, app para cliente | Buena transparencia, reportes estandarizados, SLA verificables |

| Avanzado | Videoanalítica con IA, integración IoT, body cameras, central de monitoreo propia | Alta capacidad de respuesta, evidencia digital de incidentes, reducción de falsos positivos |

| Líder | Análisis predictivo, digital twins, integraciones API con sistemas del cliente | Seguridad proactiva, integración total con operaciones del cliente |

La tecnología no sustituye al factor humano

A pesar de todos estos avances, la tecnología en seguridad privada funciona como un multiplicador de capacidades del personal, no como un reemplazo. Un sistema de CCTV con IA detecta la anomalía, pero es el guardia quien evalúa la situación y actúa. Un dron identifica el punto de intrusión, pero es el equipo de reacción el que responde.

Las mejores empresas del directorio de MercadoSeguridad.mx integran tecnología y personal de forma coherente. Al solicitar cotizaciones, pregunta específicamente qué tecnologías incluye el servicio y cómo se integran con la operación de los guardias. Esa respuesta te dirá mucho sobre la madurez operativa del proveedor.

Una regla práctica: si el proveedor habla mucho de tecnología pero no puede explicar el protocolo que sigue el guardia cuando el sistema dispara una alerta, la tecnología es solo marketing. El valor real está en la integración entre ambos mundos.

Consulta nuestra guía sobre cómo elegir empresa de seguridad para evaluar la madurez tecnológica de cada proveedor, y usa nuestra herramienta de cotización para estimar inversiones según el tipo de tecnología que requieres.

Compartir este artículo